Social Engineering

Täuschend echte Angriffe: Die wachsende Gefahr durch KISocial Engineering verstehen und vermeiden

Schützen Sie sich und Ihr Unternehmen vor psychologischen Cyberangriffen – bevor es zu spät ist.

Social Engineering –

Wenn der Mensch zur Schwachstelle wird

Social Engineering gehört zu den gefährlichsten Methoden im Bereich der Cyberkriminalität. Statt technische Schwachstellen auszunutzen, greifen Angreifer gezielt den Menschen an – mit Täuschung, Manipulation und dem Ausnutzen von Vertrauen.

Erfahren Sie, wie diese Angriffe funktionieren und wie Sie sich effektiv schützen können.

Ein falscher Klick. Ein Fake-Anruf.

Ein Schaden in Millionenhöhe.

Cyberangriffe beginnen heute selten mit Malware, sondern mit einer glaubwürdigen Nachricht. Phishing, CEO-Fraud, Fake-Anrufe oder manipulierte Chat-Nachrichten: Social Engineering ist leise, effektiv – und hochgefährlich. Die Angriffe werden immer raffinierter – und immer häufiger zielen sie nicht auf Technik, sondern auf Menschen. Social Engineering bezeichnet gezielte Manipulation, bei der Angreifer Vertrauen, Hilfsbereitschaft oder Zeitdruck ausnutzen, um an vertrauliche Informationen zu gelangen.

Social Engineering ist eine der größten Bedrohungen der modernen IT-Sicherheit.

Social Engineering ist keine Software und kein Virus. Es ist eine psychologische Angriffsmethode, bei der Menschen dazu gebracht werden, Passwörter preiszugeben, Links anzuklicken oder sensible Daten weiterzugeben – oft ohne es zu merken.

Oliver Lorenz

Geschäftsführer, kelobit IT-Experts GmbH

Arten von Social Engineering

Die häufigsten Angriffsmethoden

Phishing

Gefälschte E-Mails oder Webseiten, die darauf abzielen, Ihre sensiblen Daten zu stehlen.

Pretexting

Angreifer geben sich als vertrauenswürdige Personen aus, beispielsweise als IT-Support oder Vorgesetzte.

Baiting

Kostenlose Downloads oder präparierte USB-Sticks werden genutzt, um Sie zur Handlung zu verleiten.

Tailgating

Unbefugte verschaffen sich Zugang zu gesicherten Bereichen, indem sie Ihnen einfach folgen.

Der Mensch bleibt das Hauptziel von Cyberangriffen

KI macht Angriffe intelligenter und glaubwürdiger

Phishing-Mails, Chatnachrichten und Fake-Webseiten sind kaum noch von echten zu unterscheiden.

Öffentlich verfügbare Informationen werden systematisch missbraucht

Webseiten, Social Media, YouTube, Events, Presseartikel und Mitarbeiterprofile liefern Angreifern alles, was sie brauchen.

Gezielte Angriffe statt Massenmails

Informationen über einzelne Mitarbeiter ermöglichen perfekt zugeschnittene Täuschungen.

Schmutzkampagnen und Manipulation durch Bots

Automatisierte Systeme verbreiten gezielt Falschinformationen

und schädigen Reputation und Vertrauen.

Gefälschte Sprachanrufe (Voice Deepfakes)

Stimmen von Vorgesetzten oder Kollegen werden imitiert – eine der gefährlichsten neuen Angriffsformen.

Warum funktioniert Social Engineering?

Psychologie hinter den Angriffen

Angreifer nutzen gezielt menschliche Eigenschaften aus:

- Hilfsbereitschaft

- Angst

- Respekt vor Autorität

- Neugier

So schützen Sie sich effektiv

- Seien Sie misstrauisch gegenüber unerwarteten Anfragen

- Geben Sie keine sensiblen Daten preis

- Nutzen Sie Zwei-Faktor-Authentifizierung

- Schulen Sie sich und Ihre Mitarbeitenden regelmäßig

Der Mensch ist die wichtigste Verteidigungslinie in der Cybersecurity.

Unsere Lösung

Social-Engineering-Workshops für Ihre Mitarbeiter

In unseren Workshops tun wir genau das, was Angreifer tun – aber kontrolliert, transparent und mit Lernfaktor.

Stärken Sie den Faktor Mensch –

bevor Angreifer ihn ausnutzen

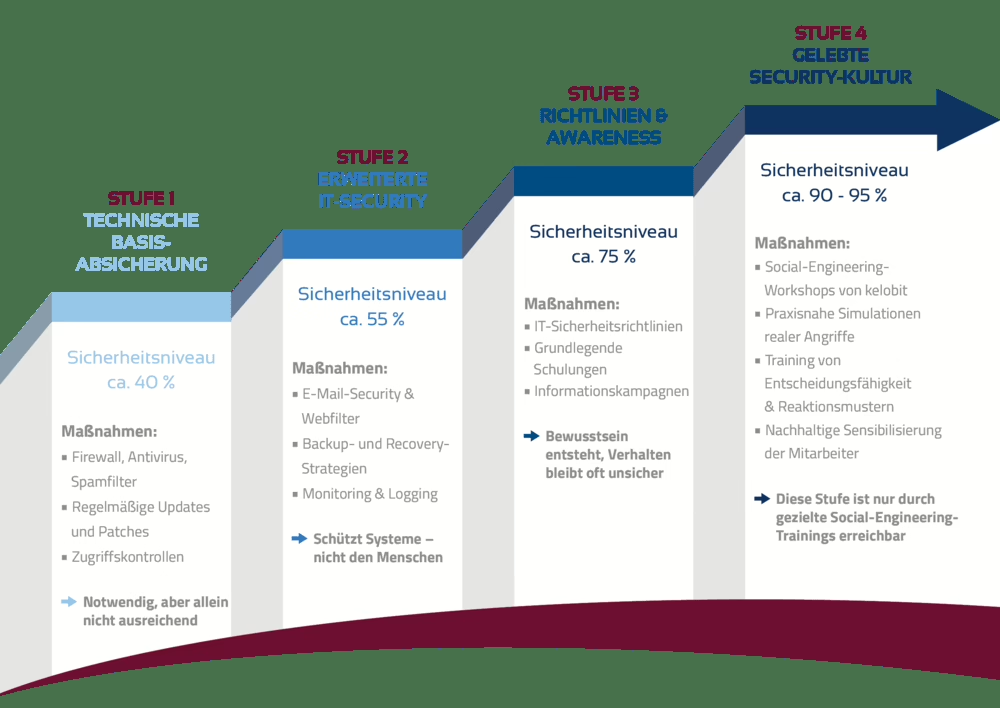

Social Engineering ist heute der häufigste

Einstiegspunkt für Cyberangriffe. Die Folgen

können gravierend sein: Datenverlust, finanzielle

Schäden, Produktionsausfälle, Image- und

Vertrauensverlust. Maximale IT-Sicherheit

entsteht erst dann, wenn Technik und Mensch

zusammenspielen.

Schützen Sie Ihr Unternehmen dort, wo Angreifer zuerst ansetzen!

Reduzieren Sie das Risiko:

Ziele und Inhalte unserer Workshops

Ziel

- Mitarbeiter sensibilisieren

- Angriffe erkennen, bevor Schaden entsteht

- Sicherheitsbewusstsein nachhaltig verankern

Inhalte der Workshops

- Live-Beispiele realer Social-Engineering-Angriffe

- Analyse echter Phishing-Mails, Anrufe & Nachrichten

- Umgang mit KI-basierten Täuschungen

- Verhalten in Stress- und Drucksituationen

- Klare Handlungsempfehlungen für den Arbeitsalltag

- Interaktive Übungen & Diskussionen

Wie ist Ihr Sicherheitslevel?

Fehlt vielleicht trotzdem der wichtigste Schutz: DER MENSCH?

Sie möchten mehr erfahren?

Mit kelobit in allen Bereichen der IT-Sicherheit gut aufgestellt

Penetrationstest

Penetrationstests sind eine sehr effektive IT-Sicherheitsmaßnahme, um das Sicherheitsniveau Ihrer Systeme und Applikationen zu überprüfen. Wir testen Ihre IT-Landschaft und suchen in Ihrem Auftrag Schwächen und Sicherheitslücken.

IT-Notfallhandbuch

Pflicht für jedes Unternehmen, das die Anforderungen an einen effektiven IT-Grundschutz erfüllen will. So sind Sie im Fall einer schweren Störung oder eines Komplettausfalls vorbereitet, um schnell wieder handlungsfähig zu sein.

IT-Dokumentation

Die IT-Dokumentation zeigt auf, welche Assets im Netzwerk existieren, wie diese konfiguriert & lizenziert sind sowie deren Schutzmaßnahmen gestaltet sind. Wir helfen Ihnen, diese essentielle Grundlage für funktionierende IT-Prozesse zu bilden.

Sven Heinzelmann

Key Account Manager, kelobit

- +49 345 132553-60

- info@kelobit.de

kelobit IT-Experts –

Ihr Partner für Ihre IT-Sicherheitsanalyse

Als Unternehmen mit mehr als 10 Jahren Erfahrung im Bereich IT-Sicherheit beraten wir Sie nicht nur bei notwendigen Zertifizierungen. Wir stellen Ihnen auch die notwendigen Technologien an Ihre Seite, um Ihre IT-Sicherheit langfristig zu optimieren.

In einem persönlichen Gespräch oder per Mail erhalten Sie detaillierte Hintergrundinformationen zu Projekten. Ich berate Sie gern.